Microsoft Endpoint Manager

28.10.2020

Strokovni članek, avtor Jože Markič, MCT

Microsoft Endpoint Manager (MEM) je novo poimenovanje za nabor Microsoftovih produktov, ki omogočajo hkratno upravljanje obstoječega (tradicionalnega) okolja (fizični/virtualni strežniki, službene delovne postaje, službeni prenosniki) in novega, primarno mobilnega okolja (telefoni, tablice, domači/osebni računalniki).

MEM je kombinacija produktov in servisov, ki jih poznamo že nekaj časa (Microsoft Intune ter Configuration Manager – MECM; bivši SCCM), nadgrajenih z naprednimi rešitvami iz oblaka (Desktop Analytics, co management in Windows Autopilot). Vse te storitve skupaj nam omogočajo povečati nadzor in varnost pri dostopu do službenih podatkov, varovanje službenih podatkov ter odziv in upravljanje različnih varnostnih incidentov.

Microsoft Intune je oblačna storitev, namenjena upravljanju mobilnih naprav (mobile device management - MDM) ter upravljanju mobilnih aplikacij (mobile application management - MAM). Upravljamo lahko nastavitve operacijskih sistemov Android, Android Enterprise, iOS/iPadOS, macOS in Windows 10. V kombinaciji z dodatnimi servisi lahko osnovne funkcije Microsoft Intune-a še dodatno razširimo – največjo razširitev verjetno predstavlja kar Azure Active Directory (AAD). AAD nam omogoča nadzor nad dostopom (kdo in do česa), Premium AAD pa nam dodatno omogoči še avtomatizacijo administrativnih opravil (npr. dodajanje/povezovanje novih naprav). Tudi bolj napreden nadzor nad dostopom (Conditional Access - CA) za svoje delovanje potrebuje Premium AAD. CA nam omogoča izredno natančen nadzor nad tem kdo in pod kakšnimi pogoji (tip/konfiguracija naprave, lokacija, čas, verzija aplikacije,…) bo lahko dostopal do službenih podatkov. S CA lahko npr. dosežemo, da lahko do službenih storitev dostopajo samo uporabniki, ki so prijavljeni na služben (domenski) računalnik in dostopajo do interneta nekje iz Slovenije.

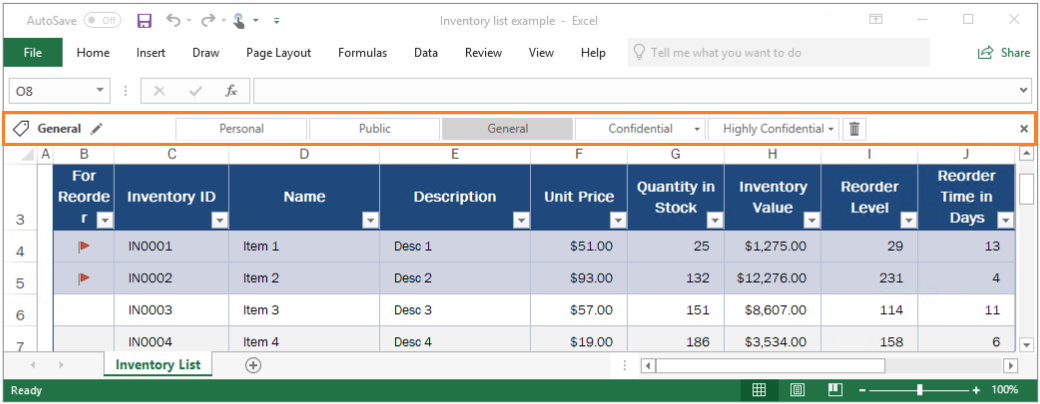

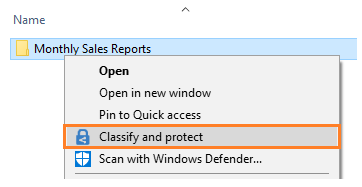

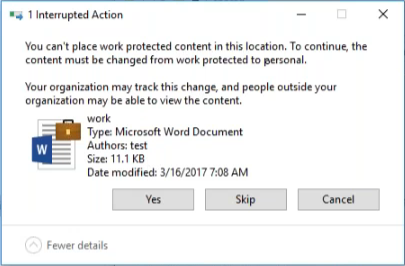

Ko uporabnik izpolni pogoj(e) za dostop do službenih podatkov, se lahko aktivira še Azure Information Protection (AIP). AIP je tudi ena od naprednih oblačnih rešitev, ki nam omogoča klasifikacijo in varovanje dokumentov z vzpostavitvijo šifrantov (avtomatsko, ročno ali kombinacija). AIP za svoje delovanje uporablja Azure Rights Management (Azure RMS), ki mu omogoča integracijo z ostalimi Microsoftovimi storitvami (Office 365, AAD, SharePoint, Exchange,…). AIP preveri vsebino dokumenta in predlaga oz. avtomatsko klasificira ta dokument glede na nastavitve šifranta – npr. administrator je nastavil, da se številke kreditnih kartic lahko posredujejo samo znotraj podjetja v finančni oddelek. Ko se pripravlja šifrant, imamo dve možnosti za konfiguracijo – samo klasifikacija ali pa klasifikacija in ščitenje vsebine. Po uspešni konfiguraciji šifrantov lahko administratorji spremljamo rabo dokumentov z določenimi šifranti in potencialno zaznamo sumljive aktivnosti. Omembe vredna lastnost AIP zaščite je tudi dejstvo, da zaščita (politika, nastavljena preko šifranta) ostane v dokumentu oz. email-u ne glede na lokacijo in način prenosa med uporabniki.

Slika 1: Konfiguracija šifranta v Office aplikaciji

Slika 1: Konfiguracija šifranta v Office aplikaciji

Slika 2:Konfiguracija šifranta v Windows File Explorer

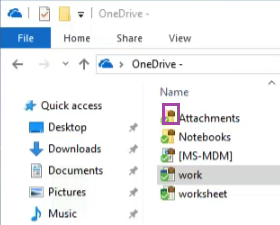

Windows Information Protection (WIP) je mehanizem za nadzor nad podatki (MAM) v Windows 10, kjer za konfiguracijo WIP politik potrebujemo ali Microsoft Intune ali pa MECM oz. kak drug MDM produkt. Po vzpostavitvi želene konfiguracije nam WIP omogoča selektivno brisanje službenih/občutljivih podatkov tako na osebnih kot tudi službenih računalnikih. WIP je namenjen tudi ščitenjupodatkov, ko jih uporabnik iz centralne lokacije (SharePoint, skupne mape, spletne strani,…) prenese na svoj računalnik – v tem primeru se podatki lokalno šifrirajo oz. kriptirajo (z Windows Encrypting File System - EFS). Z WIP politiko imamo dodatno možnost nadzora nad aplikacijami, ki bodo obdelovale službene/občutljive podatke – npr. uporabnik lahko kopira podatke samo med dovoljenimi aplikacijami; uporabnik lahko za dostop do službene spletne strani uporablja samo dovoljene brskalnike,… Če se uporabnik odloči narediti »varnostno kopijo« službenih podatkov na zunanji medij (USB), bodo podatki na novi lokaciji ravno tako zavarovani.

Slika 3: WIP zaščita za podatke na OneDrive-u

Slika 4: WIP sporočilo ob kopiranju

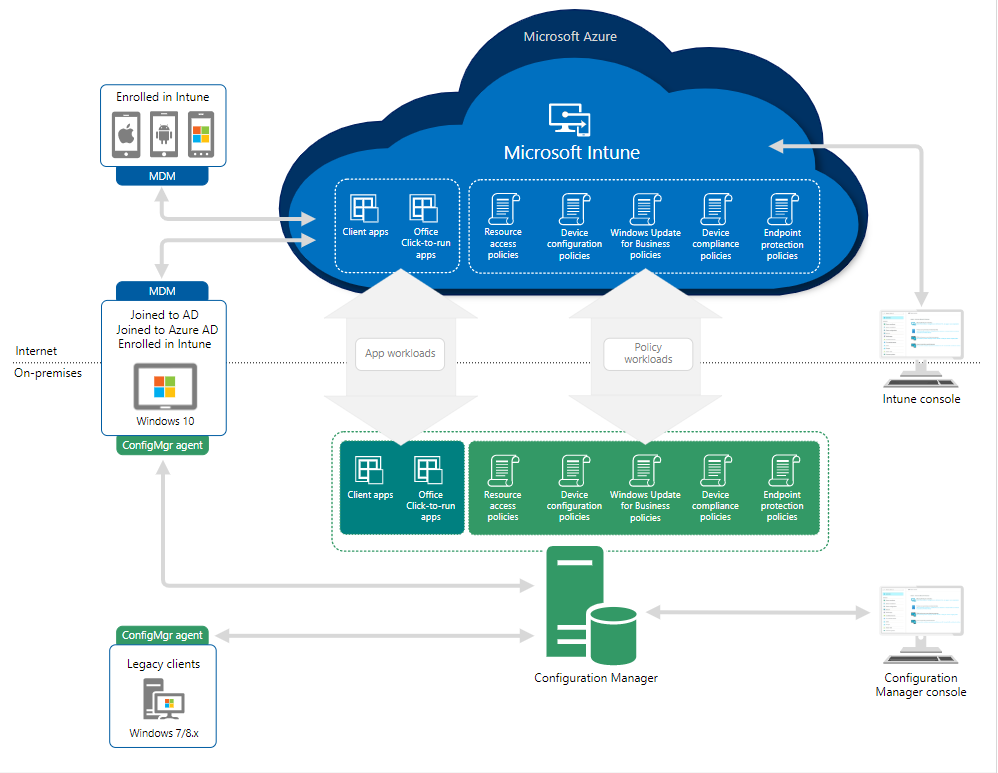

Configuration Manager (MECM) marsikdo že dobro pozna iz časa pred MEM, kjer smo večinoma upravljali le službene strežnike ter stacionarne in prenosne računalnike, ki so bili v naši interni mreži. Vse to pa se je začelo z Azure in drugimi oblačnimi storitvami počasi spreminjati. Danes lahko MECM povežemo z različnimi oblačnimi storitvami (Azure, Intune, AAD, Microsoft Defender ATP, Desktop Analytics, Microsoft Store for Business,…) in tako razširimo omejeno upravljanje MECM-ja tudi v internet. Co-management je en dober primer te integracije, kjer lahko po vzpostavitvi povezave med MECM in Intune-om začnemo upravljati naprave na povsem nove načine. Za lokacijo upravljanja se odločim ob konfiguraciji posamezne komponente (Compliance policies, Windows Update policies, Resource access policies, Endpoint Protection, Device configuration, Office Click-to-Run apps, Client apps), kjer lahko izvajamo upravljanje ali lokalno ali v oblaku oz. mešano (za del naprav lokalno, za del naprav v oblaku). Da slučajno ne pride do težav pri konfiguraciji različnih nastavitev (AD GPO, MECM, Intune,…) hočemo nabor določenih nastavitev upravljati le na enem mestu – MECM in Intune integracija prepreči upravljanje iste nastavitve na enem računalniku iz obeh orodij. Z novimi verzijami MECM-ja Co management prinaša novosti, ki bodo administratorjem in uporabnikom olajšale delo in interakcijo s konzolami:

- administratorji lahko dobimo celoten hardware inventory v oblaku

- administratorji lahko vidimo v MEM konzoli zgodovino sprememb na napravah (vključno z napakami (error, hang, crash) aplikacij in sistema, namestitve aplikacij, posodobitev in firmware-a,…)

- administratorji lahko uporabimo CMPivot in zagon skript za vse MECM naprave iz MEM konzole

- Company Portal aplikacija omogoča uporabnikom nameščanje Intune in Configuration Manager aplikacij

- ...

Slika 5: Co-management

Tudi Desktop Analytics (DO) je zanimiva razširitev za MECM, ki nam omogoča pridobivanje informacij o našem okolju, na osnovi katerih lahko nato načrtujemo bolj optimalno upravljanje in nadgradnje Windows klientov (glede na stanje namestitev varnostnih popravkov, verzij strojne opreme, operacijskega sistema, aplikacij in gonilnikov). Na osnovi teh podatkov nam DO da opozorila glede težav z združljivostjo aplikacij in gonilnikov z novo verzijo operacijskega sistema hkrati pa dobimo tudi priporočila za pripravo skupine testnih uporabnikov pri prehodu na novejšo verzijo operacijskega sistema.

.png)

Slika 6: Desktop Analytics - status posodobitev

Vse, ki jih zanima MEM in ostale zgoraj opisane storitve, vabim, da se udeležite MOC tečaja MD-101 (Managing Modern Desktops), kjer bomo vse te stvari pogledali najprej v teoriji, nato pa jih boste preizkusili še v praksi. Nekaj malega vedno rečemo tudi o licenciranju, ki je z naborom novih servisov postal kar zanimiv izziv tako za odločevalce kot tudi za administratorje.

Avtor: Jože Markič, IT arhitekt, sistemski inženir,predavatelj

Imate dodatna vprašanja?

Za več informacij smo vam vedno z veseljem na voljo. Pišite nam na info@kompas-xnet.si ali nas pokličite 01 5136 990.

Kontaktirajte nasNovice

Naročite se na Xnet novice in ostanite na tekočem glede novih tečajev, seminarjev, možnosti pridobitve novih certificiranj in akcijskih cen.